La MFA est une serrure solide — mais ce n’est pas toute la porte

La MFA est une serrure solide — mais ce n’est pas toute la porte

L’authentification multifacteur (MFA) est une serrure solide à l’entrée. Mais ce n’est pas le seul élément qui détermine si quelqu’un peut accéder à vos systèmes.

Chez AWSMTECH (Switzerland) LTD, nous expliquons régulièrement aux petites entreprises à Genève que ce qui se passe après la connexion est tout aussi important que la connexion elle-même.

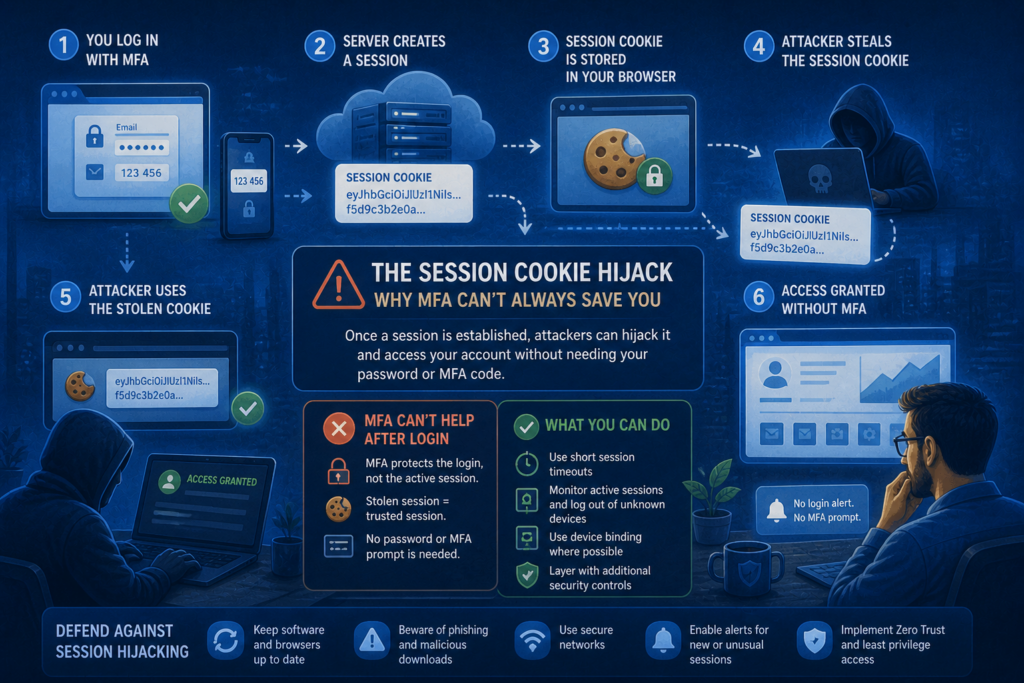

Une fois connecté, votre navigateur vous garde authentifié grâce à un jeton de session, souvent stocké sous forme de cookie. Imaginez cela comme un bracelet lors d’un événement. Une fois que la sécurité vous a laissé entrer, ce bracelet prouve que vous êtes autorisé à être là. Si un attaquant vole ce bracelet, il peut ne plus avoir besoin de passer le contrôle MFA.

C’est le principe même du détournement de cookie de session.

L’attaquant ne casse pas la MFA. Il la contourne en réutilisant votre session déjà authentifiée.

Ce n’est pas une raison d’arrêter d’utiliser la MFA. C’est une raison d’arrêter de considérer la MFA comme la ligne d’arrivée.

Pour les entreprises à travers la Suisse romande, la défense réelle repose davantage sur des contrôles multicouches : authentification résistante au phishing, appareils sains et gérés, politiques de session plus strictes et surveillance capable de détecter rapidement les accès suspects.

Pourquoi la MFA n’est pas une protection “game over”

La MFA reste l’une des améliorations de sécurité les plus efficaces que les organisations puissent mettre en place, et AWSMTECH (Switzerland) LTD la recommande fortement à tous ses clients à Genève. Cependant, la MFA seule ne met pas fin à une attaque.

La raison est simple : les attaquants n’essaient pas toujours de casser la connexion elle-même. Ils la contournent.

Cloudflare souligne que “les attaquants trouvent de nouvelles façons de contourner la MFA” et que les incidents modernes reposent rarement sur une seule technique. Ils s’inscrivent généralement dans des attaques en chaîne, où une méthode ouvre la voie à une autre.

La MFA bloque une grande partie des vols d’identifiants. Ce qu’elle ne protège pas automatiquement, c’est ce qui se passe après une connexion réussie.

C’est précisément là que le détournement de cookie de session intervient.

Microsoft a décrit des campagnes de phishing de type adversary-in-the-middle dans lesquelles des attaquants utilisent des sites proxy pour intercepter à la fois les identifiants de l’utilisateur et le cookie de session prouvant qu’une session authentifiée existe.

Ce n’est pas une faiblesse de la MFA. L’attaquant ne casse pas la MFA : il réutilise simplement la session une fois la MFA déjà validée.

Qu’est-ce qu’un cookie de session — et pourquoi les attaquants le veulent

Lorsque vous vous connectez à une application web, le service a besoin d’un moyen de se souvenir que vous avez déjà prouvé votre identité. Cet état temporaire authentifié s’appelle une session.

Les identifiants de session sont généralement stockés sous forme de cookies. Kaspersky explique que le détournement de session est souvent appelé “cookie hijacking” pour cette raison précise.

Les attaquants ciblent les cookies de session parce qu’ils représentent un raccourci.

Proofpoint décrit les jetons de session comme des “clés numériques” permettant aux utilisateurs de rester authentifiés. Si ces clés sont volées, les attaquants peuvent usurper l’identité d’utilisateurs légitimes et potentiellement contourner des contrôles comme la MFA.

C’est ce qui rend le détournement de cookie de session si efficace.

Si un attaquant parvient à capturer le cookie représentant votre session active, il n’a pas besoin de casser le processus de connexion. Il réutilise simplement ce que vous avez déjà validé et obtient accès aux mêmes applications et données — exactement comme s’il était assis devant votre clavier.

Comment le détournement de cookie de session fonctionne réellement

De nombreuses équipes imaginent une prise de contrôle de compte comme une attaque par devinette de mot de passe ou MFA fatigue. Le détournement de session fonctionne différemment.

L’objectif de l’attaquant n’est pas de se connecter à votre place. Il cherche à récupérer la preuve que vous êtes déjà connecté et à la réutiliser, souvent sans déclencher une nouvelle demande d’authentification.

1) Phishing adversary-in-the-middle (AiTM)

Le phishing AiTM est un piège classique de proxy de connexion.

Vous pensez vous connecter à un site légitime, mais vous interagissez en réalité avec une fausse page contrôlée par l’attaquant. Cette page relaie la connexion en temps réel vers le vrai service, ce qui rend tout parfaitement normal, y compris la MFA.

Les attaquants utilisent cette technique pour intercepter le nom d’utilisateur, le mot de passe et le cookie de session qui prouve l’authentification. Encore une fois, la MFA n’est pas cassée. La MFA fonctionne, puis la session est volée immédiatement après.

Une campagne connue a tenté de cibler plus de 10 000 organisations, démontrant à quel point cette technique est devenue scalable et efficace.

2) Vol de session Browser-in-the-Middle (BitM)

Les attaques browser-in-the-middle vont encore plus loin.

Au lieu de simplement relayer la connexion, l’attaquant conserve le contrôle de la session de navigation de l’utilisateur elle-même. L’équipe Threat Intelligence de Google explique que voler un jeton de session revient pratiquement à voler la session authentifiée — et une fois obtenu, l’attaquant n’a plus besoin de passer un challenge MFA.

Dans ce scénario, l’attaquant ne tente pas de s’authentifier à la place de l’utilisateur. Il profite de la session après que l’authentification a déjà eu lieu.

3) Vol de cookie directement depuis le poste de travail

Tous les détournements de session ne reposent pas sur une infrastructure de phishing sophistiquée.

Dans certains cas, les attaquants volent directement les données de session depuis un appareil compromis. Si un malware obtient accès à un poste de travail, il peut extraire les cookies de session et les réutiliser ailleurs.

Les jetons de session fonctionnent comme des clés numériques. S’ils sont récupérés depuis un appareil infecté, ils peuvent permettre aux attaquants d’usurper des utilisateurs légitimes et d’accéder à des systèmes sensibles sans jamais passer par la page de connexion.

La MFA est une base — pas la ligne d’arrivée

La MFA reste essentielle. Elle bloque une énorme catégorie d’attaques basées sur le vol d’identifiants et augmente considérablement le niveau de difficulté pour les attaquants. Mais le détournement de cookie de session rappelle que toutes les attaques ne ciblent pas l’étape de connexion.

Pour les PME basées à Genève, la réponse pratique doit être multicouche et réaliste, sans tomber dans l’alarmisme :

- Rendre le phishing plus difficile grâce à des connexions résistantes au phishing

- Considérer l’état des appareils et les mises à jour comme une partie de la sécurité des identités

- Renforcer le comportement des sessions sur les applications sensibles

- Surveiller les schémas d’accès suspects indiquant une réutilisation de session

Lorsque ces contrôles fonctionnent ensemble, la MFA cesse d’être une simple case rassurante à cocher et devient ce qu’elle a toujours été censée être : une base solide, soutenue par des protections autour de la session elle-même.

Chez AWSMTECH (Switzerland) LTD, nous aidons les petites et moyennes entreprises à travers Genève et la Suisse romande à concevoir des protections d’identité alignées avec le fonctionnement réel des attaques modernes.

Contactez-nous dès aujourd’hui si vous souhaitez protéger vos sessions de connexion contre le détournement.